Как грамотно организовать контроль доступа к файлам и конфиденциальным документам

В версии программы LanAgent Enterprise DLP есть расширенные возможности по управлению доступом к файлам и документации. Кроме логгирования таких действий как создание, удаление, переименование и изменение файлов, а также фоновой копии файлов, копируемых на съемные накопители и облачные диски, есть возможность ограничения доступа.

Задачи, которые можно решить с помощью контроля доступа к файлам:

- Запретить доступ к документации сотрудникам, не имеющим на это полномочий, даже если документ находится в «общем» каталоге.

- Заблокировать копирование файлов за пределы конфиденциального каталога. Внутри него можно будет работать с файлом или документом, изменять его, делать копии, но нельзя будет скопировать файл наружу каталога.

- Перевести работу с внешними накопителями (флешками, внешними жесткими дисками, SD картами) в режим «только чтение». Сотрудник сможет скопировать с них нужные для работы файлы и документы, но не сможет записать конфиденциальную информацию на флешку.

- Обнаружение несанкционированного появления конфиденциальной информации на компьютере сотрудника. Программа предупредит сотрудника безопасности при появлении такого документа на локальном диске компьютера.

Задачи бизнеса, для решения которых нужен контроль доступа к файлам и документам с конфиденциальной информацией

Ниже примеры бизнес задач из нашей практики, для решения которых идеально подойдет использование программы защиты информации (DLP системы).

1. Обнаружить отправку сотрудниками ДСП конфиденциальной документации по почте или вынос ее другими способами.

Дано: есть ряд ДСП документов. Форматы: MS Office, Open office, pdf.

Надо: обнаружить и предупредить службу безопасности при отправке наружу таких файлов.

Решение по организации контроля доступа к файлам:

1). Первым делом, сокращаем количество каналов, через которые сотрудники могут отправить документы наружу информационного периметра.

По статистике наиболее частые каналы утечек – облачные хранилища. Это файлообменники, google/яндекс диск, облако майл.ру и т.д.

Дальше по распространенности – съемные накопители, в том числе телефоны. Затем, личная почта. И наконец, корпоративная почта.

Также, остается возможность напечатать документ на принтере.

Для контроля каналов передачи информации и организации доступа к конфиденциальной документации, на компьютеры сотрудников ставится следящий модуль LanAgent. Также, ставится сервер LanAgent EnterpriseDLP с модулем расширенного поиска.

Через него настраивается блокировка использования сотрудниками личной почты, файлообменников и облачных дисков.

Кроме того, настраивается блокировка использования съемных накопителей. Возможность их использования оставляется только у ограниченного количества сотрудников и делается настройка списка разрешенных флешек. Это всё служебные флешки, серийники которых занесены в список разрешенных.

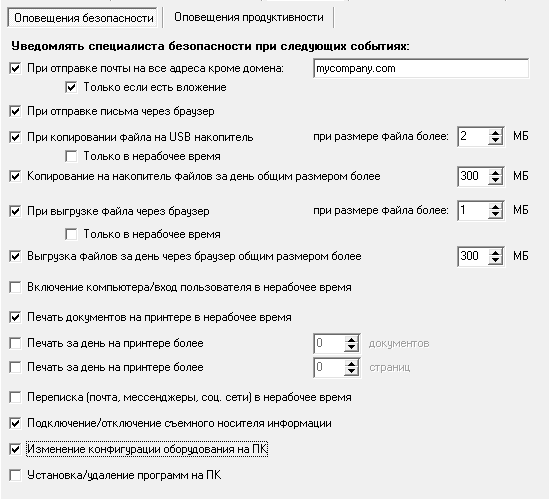

Также, агент слежения будет контролировать и печать документов на принтер (делать копию изображения напечатанной документации).

Итак, из каналов передачи остаются корпоративная почта, флешки у ограниченного числа сотрудников и печать на принтер. По всем по ним ведется логгирование передачи данных и создаются копии отправленных документов.

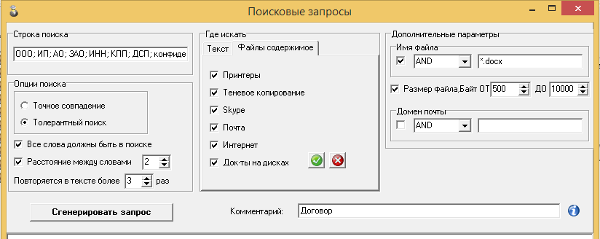

2). Чтобы автоматизировать обнаружение ДСП документации в переданных данных, составляем словарь ключевых слов, которые являются основой ДСП документов. В правилах задаем частоту ключевых фраз в тексте и расстояние между словами, при которых правила должны срабатывать.

При отправке документации сотрудником наружу компьютера, делается копия документа и индексируется его содержимое.

Дальше, по содержимому делается поиск по заданным правилам. Поиск может проводиться с учетом опечаток, заведомых искажений слов, намеренной замены букв на цифры.

Применение системы контроля доступа к файлам на практике у наших клиентов:

1). Завод с конструкторским отделом.

Необходимо было защитить конфиденциальную документацию от несанкционированного доступа и обнаружить отправку наружу конструкторской документации. Для решения задачи были применены все указанные ранее действия. В качестве словаря для поиска были заданы специальные термины, используемые в документации.

2). Компания, где требовалось обнаруживать попытку выноса бухгалтерами или менеджерами по продажам списка клиентов – юр. лиц (баз клиентов).

2. Обнаружить несанкционированное появление на компьютерах сотрудников конфиденциальных документов.

Дано: у организации есть сетевой ресурс, на котором содержится каталог с конфиденциальной документацией. Сотрудникам разрешено работать с документами на этом ресурсе, но не разрешено копировать документацию на свой компьютер.

Решение:

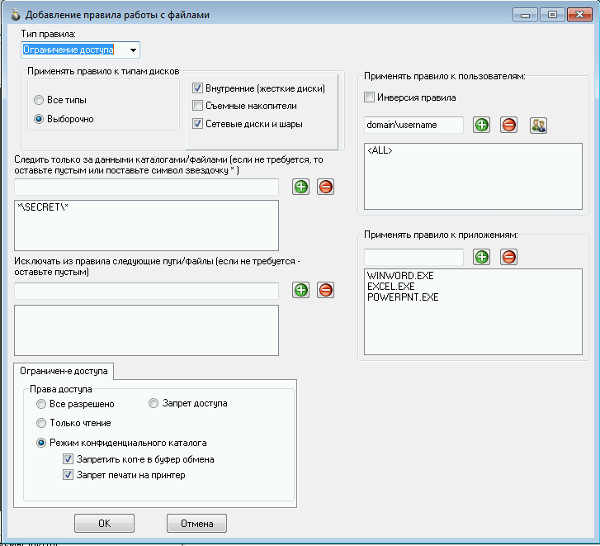

Если запрет на копирование файлов из конфиденциального каталога строгий, то можно создать в LanAgent специальное правило конфиденциального каталога. При этом файлы будут доступны для изменений только в указанном каталоге, но попытки скопировать их за пределы каталога будут блокироваться.

Плюс этого варианта: организация доступа к конфиденциальной документации предотвращает любые попытки выноса конфиденциальной информации. В том числе, позволяет блокировать копирование фрагментов конфиденциальных документов в буфер обмена или печати их на принтер.

Минус: Как и любое правило строго запрета, оно усложняет процесс работы с документами. В ряде случаев бизнес процесс не позволяет так делать.

Применение системы контроля доступа к файлам на практике у наших клиентов:

Конструкторская организация. Работа сотрудников происходит в программе компас, но не напрямую, а через специальную среду, сохраняющую историю изменений и дополнительную информацию к чертежам.

Необходимо было, во-первых, предотвратить копирование чертежей со служебного ресурса, а во-вторых дать возможность работать с чертежами только в специальной среде.

Для этого было создано правило конфиденциального каталога, позволяющее работать с заданным каталогом определенным сотрудникам и только в специально заданной программе. Для всех остальных сотрудников и всех других программ было создано запрещающее правило.

3. Случай, очень схожий с предыдущим, но нет возможности (и необходимости) в строгом запрете копирования конфиденциальных документов с сетевого ресурса.

Для работы, сотрудникам нужен полный доступ к этой документации. Однако, требуется уведомлять службу безопасности о несанкционированных копиях документов на рабочих станциях. И тем более, о попытках их отправки или копирования наружу компьютера.

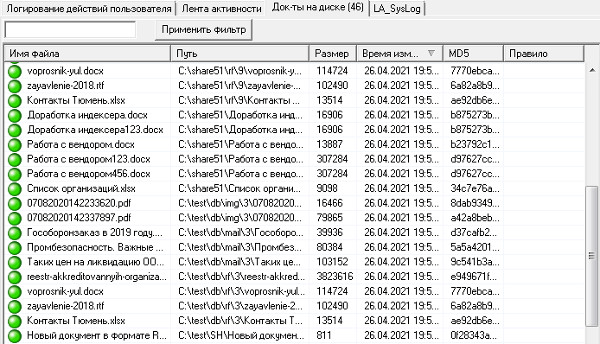

Для решения задачи доступа к конфиденциальным документам, в LanAgent EnterpriseDLP есть функция индексации документов на компьютерах сотрудников. Она позволяет службе безопасности в любой момент времени просмотреть список документации, которая есть на компьютерах сотрудников, сделать поиск по ключевым фразам в ручном режиме. Для каждого документа можно просмотреть его содержимое.

Либо, можно настроить автоматические правила контроля доступа к файлам и конфиденциальной информации, которые будут обнаруживать несанкционированные копии сразу при их появлении на контролируемых компьютерах.

Индексация ведется как по мере появления/изменения документов, так можно делать ее и по расписанию.

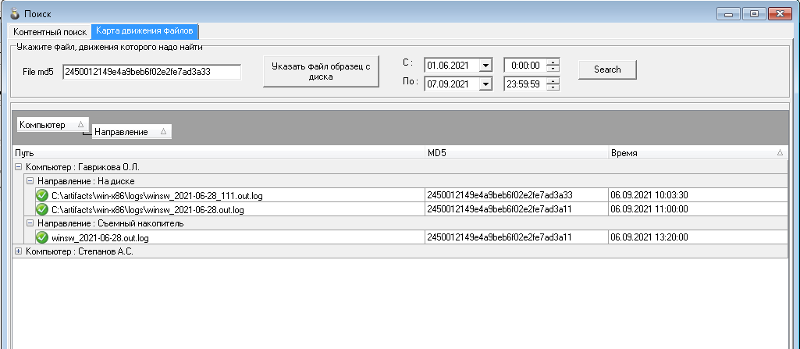

Для любого эталонного файла можно построить карту его движения на компьютерах сотрудников: на каких ПК такой документ есть и историю его изменений (переименование, создание копий, модификация документа), а также информацию о копировании документа на съемные накопители или отправке по почте.