Поскольку конфиденциальные данные – это один из важнейших активов любого предприятия, как и все остальные активы она нуждается в грамотной защите (например, в возожности запрета записи на флешку с компьютера). В случае их потери, организации придется понести серьезны убытки и даже лишиться репутации.

В 2024 году каждая компания выбирает сама, какую политику безопасности ей установить: кто-то делает упор на то, чтобы не приносили в корпоративную систему ничего лишнего (например, игры), кто-то уделяет больше внимания тому, чтобы ничего важного не унесли (особенно важной или секретной информации).

Поскольку съемный носитель (флешка в частности) достаточно легко подключается к компьютеру, то существуют риски утечки информации именно таким способом. Как этого избежать – расскажем в нашей статье.

Запись на флеш-карту с ПК – пути решения

Прежде чем решить, какие политики безопасности использовать для USB накопителей, компании нужно определить степень угрозы. А также то, превышают ли риски утечек коммерческую выгоду от применения флешек.

Есть организации, которые не решаются лишать персонал этого удобного средства, например, в том случае, когда необходимо провести презентацию или взять домой материалы, чтобы доделать задачу.

Есть компании, которые вводят ограничение на подключение флеш-карт к компьютерам лишь для отдельных подразделений, которые имеют дело с ценными данными.

Можно выделить основные виды контроля и запрета подключения внешних устройств, в частности - флешек:

- При помощи редактора реестра

- Запрет доступа к накопителям через групповую политику

- Отключение USB портов через настройки BIOS

- Отключение USB портов в диспетчере устройств

- Ограничение доступа к USB портам

- Использование антивирусных программ

- Применение специальных программ контроля устройств

Рассмотрим их подробнее.

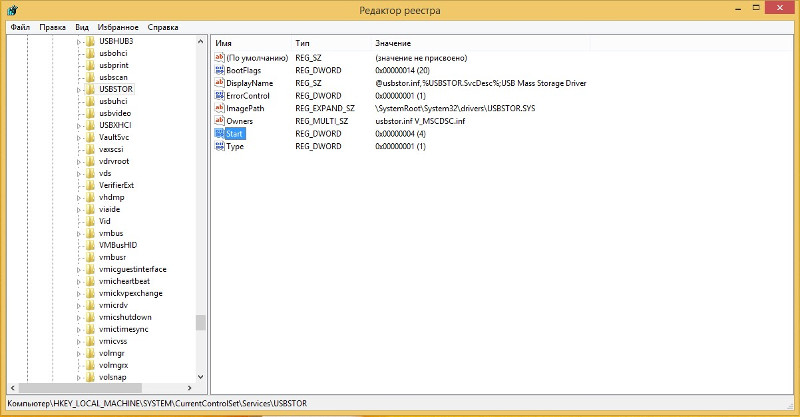

Отключение флешек через редактор реестра

Метод позволяет оставить включенными сканеры, мышь, принтеры и при этом отключить флешки.

Однако, этот способ ограничен в применении. Если будет подключена новая флеш-карта, то драйвер будет переустановлен и запрет на подключение не сработает. К тому же, в этом случае нет возможности подключения определенных носителей адресно. Запрет будет действовать на все устройства, которые в системе определяются как usb накопители.

И еще один недостаток – если у пользователя есть права администратора, то он может включить устройства заново.

Запрет доступа к накопителям через групповую политику (Active Directory)

Данный метод позволят ввести запрет на подключение к рабочему компьютеру всех флешек. Также можно настроить подключение в зависимости от пожеланий руководителя: оставить возможность записи информации на флешку, оставить лишь чтение и т.д.

Кроме этого, метод предполагает централизованное управление правами доступа и администрирования.

Из недостатков методики можно назвать: отсутствие возможности блокировок флешек по серийным номерам, а также то, что для настройки Active Directory необходим помощь специалиста.

И естественно, это не сработает в небольших сетях с рабочей группой, без использования домена (Active Directory в них отсутствует).

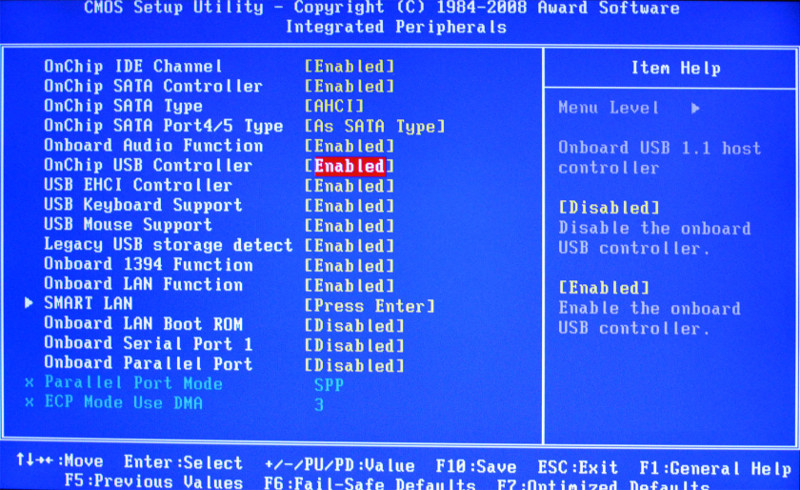

Отключение USB портов через настройки BIOS

Этот метод надежный, однако, также он и самый неудобный. Через него не получится отключить только флешки и ничего кроме флешек. Под нож попадут и другие, возможно нужные для работы устройства.

Подойдет в том случае, когда в организации мало компьютеров (можно до каждого дойти и сделать все вручную) и в обозримом будущем подключать отключенные устройства не потребуется. Иначе, это станет слишком хлопотно.

Отключение USB портов в диспетчере устройств

Способ не всегда рабочий, при подключении нового устройства может не сработать, к тому же можно включить подключение флешки снова при наличии у пользователя прав администратора. Подходит для запрета на подключение флешек к 1-2 ПК.

Физическое ограничение доступа к USB портам

Хотя этот метод и решает проблему использования usb-портов, однако для его реализации будет необходимо разобрать системный блок, да и к тому же в данном случае будет полное отключение портов, это, в свою очередь, воспрепятствует применению требующихся для работы флешек (к примеру, USB-принтер или веб камеру).

Использование антивирусных программ

Сразу скажем, что не все антивирусы имеют функцию блокировки накопителей, и тем более - запрета записи на флешку с компьютера без ее блокировки. Обычно такая возможность имеется у корпоративных версий, однако микро бизнесу они не всегда по карману.

Плюсом к этому: компании для реализации задачи необходима будет помощь специалиста. Либо своего штатного айтишника, обученного работе с этим антивирусом. Либо, привлекать внешнего специалиста.

Вывод: все перечисленные способы с разной степенью удобства помогают запретить подключение флешек к компьютеру.

Однако, что если флешки необходимы для выполнения сотрудниками рабочих задач, но при этом нужно знать, кто, что и когда копировал на них?

Кроме того, хотя запрет подключения флешек перекроет один из возможных каналов утечки информации, это вынудит злоумышленника искать другие способы. Так можно и пропустить факт утечки важных данных.

Чтобы дать сотрудникам возможность использовать флешки и при этом сохранить безопасность данных, применяется специальное ПО.

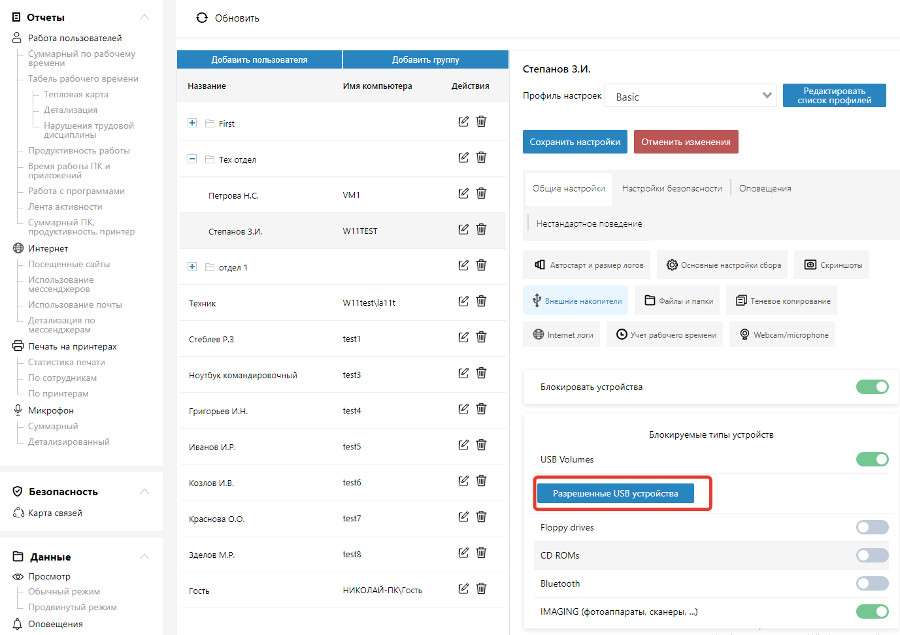

Применение специальных программ контроля устройств

Это уже следующая ступень эволюции средств информационной защиты. Специальные программы дают возможность более тонко разграничивать доступ к ПК, в отличие от физических мер. К примеру, сотрудник службы безопасности может задать параметры доступа (решить, на каких рабочих ПК и каким работникам можно предоставить доступ).

Также, специальные программы дают возможность использовать другой подход к защите информации – не запрещать использование накопителей, но отслеживать все, что на них копируется, делать фоновую копию этих данных и оповещать специалиста безопасности при копировании конфиденциальной информации.

Это позволяет вовремя узнать о попытках унести важную информацию, предотвратить или минимизировать потери, собрать доказательную базу и вести расследование кражи информации.

Кроме отслеживания копирования данных на съемные накопители, спец программы контролируют и другие каналы передачи информации: почту, выгрузку файлов в интернет, мессенджеры, и т.д.

Так, в случае инцидента, можно выяснить, какой канал передачи данных стал источником слива и какая именно информация была украдена из корпоративной информационной сети.

Использование специальных программ для блокировки флешек

Специальные программы имею достаточно широкий функционал и могут применяться для контроля деятельности пользователей за ПК в целом.

Мы же рассмотрим одну из их функций: контроль использования флешек при подключении к компьютерам.

Рассмотрим одну из программ - LanAgent.

LanAgent

Это программа контроля деятельности за компьютером позволяет контролировать и (при желании) блокировать usb-накопители.

Администратор (или сотрудник службы безопасности) имеет возможность дистанционной настройки правил взаимодействия с устройствами.

Возможности программы ЛанАгент

- Теневое копирование файлов, которые были скопированы на флешку с компьютера

- Контроль подключения (и отключения) флешек

- При работе с флешкой предоставляет разные варианты использования: только чтение, полный доступ или же блокировка

- Дает возможность настройки списка разрешенных для использования флешек (по серийным номерам)

- Блокировка флеш-карт

Резюме

Любой из перечисленных выше способов защиты от угроз, возникающих по поводу использования флешек – это компромисс между требованиями службы безопасности, удобством использования и стоимостью.

На данный момент наиболее оптимальным является использование специальных программ, обладающих широким набором инструментов контроля. Программа ЛанАгент грамотно и своевременно решает задачи, связанные с использование флешек и полностью удовлетворяет потребности подавляющего большинства компаний в этом вопросе.

ЛанАгент дает возможность контролировать все типы каналов утечки конфиденциальной информации на рабочих компьютерах пользователей, а также полный спектр внешних устройств.

В пользу использования LanAgent говорит также и то, что лицензия на данный софт является бессрочной, то есть вы оплачиваете 1 раз и дальше можете использовать программу без ограничений по времени!

Источник фото - сеть Интернет

Вас может заинтересовать:

Организация защиты информации от несанкционированного доступа 2024

Контроль ПК в кабинетах информатики школ, училищ, ВУЗов

Бесплатные программы для слежки – как скачать и стоит ли это делать?